諾新科技資安產品 - 全方位的數位保護

面對駭客攻擊及入侵威脅,網路安全已成為每家企業和組織的首要關注。諾新科技資安產品,作為代理世界頂尖大廠的資安產品,致力於為您提供最先進、最全面的資訊保護解決方案。我們的產品組合涵蓋了從端點保護、雲端安全,到進階威脅偵測和回應等多個領域。透過與全球資安大廠的緊密合作,我們確保您能夠享受到最新、最有效的保護技術。諾新科技的專業團隊還提供專業的技術支援和諮詢服務,幫助您建立和維護一個堅固的資訊安全防護體系。無論您的需求是什麼,從基礎的網路安全到複雜的資訊安全策略規劃,我們都能為您提供最適合的解決方案。

EDR

What is EDR?

端點檢測和回應 (EDR),又稱為端點檢測和威脅回應(EDTR),是一種端點安全的解決方案,

EDR可以持續監控End-user的主機,以檢測與回應像是勒索病毒和惡意程式等威脅。

EDR概念最早於2013年由Gartner的Anton Chuvakin提出,EDR被定義為”記錄與儲存端點系統行為”,主要目的為藉由前者(記錄與儲存)進行各種數據分析技術,以偵測、處理端 點上產生的異常行為,EDR主要功能包含:

7×24端點資料蒐集(Collection)、端點資料集中化(Centralize)、端點資料即時分析(Analyze)、端點資料搜尋功能(Search)、端點事件異常風險(或分數)與告警(Detection、Alert)

GuardiCore

微分段將機器和⼯作負載劃分為邏輯區隔每個區隔之間都有訪問控制策略

微分段概念:資安事件必然會發生但它不應成為災難

網路微分割(Guardicore)訪問控管 Access Control net workflow

南北向

跨網路邊界的數據移動,

such as user to application.

這就是勒索軟體被下載的方式。

東西向

數據移動由 server to server,

work station to workstation

在數據中心或公有/混合雲中.

這就是勒索軟體在網路內部傳播的方式。

網路微分割(Guardicore)微分段概念

微分段將機器和⼯作負載劃分為邏輯區隔 每個區隔之間都有訪問控制策略

概念上:同⼀段(顏⾊)中的機器可以相互交談。機器不在同⼀段不能互相交談。

CSPM / KSPM

週期檢視雲端/K8s權限管控與報告合規性

雲端勢態管理 (CSPM)

Cloud Security Posture Management

- 跨雲平台分析

- 掃描過度開放的權限

- 雲端資源行為分析

- 外部來源惡意行為分析

- 雲端資源合規報告產出

安全性資訊和事件管理(SIEM)

整合收攏雲地端資訊系統、應用程式或雲端服務的日誌關聯分析機制偵測 即時及歷史事件

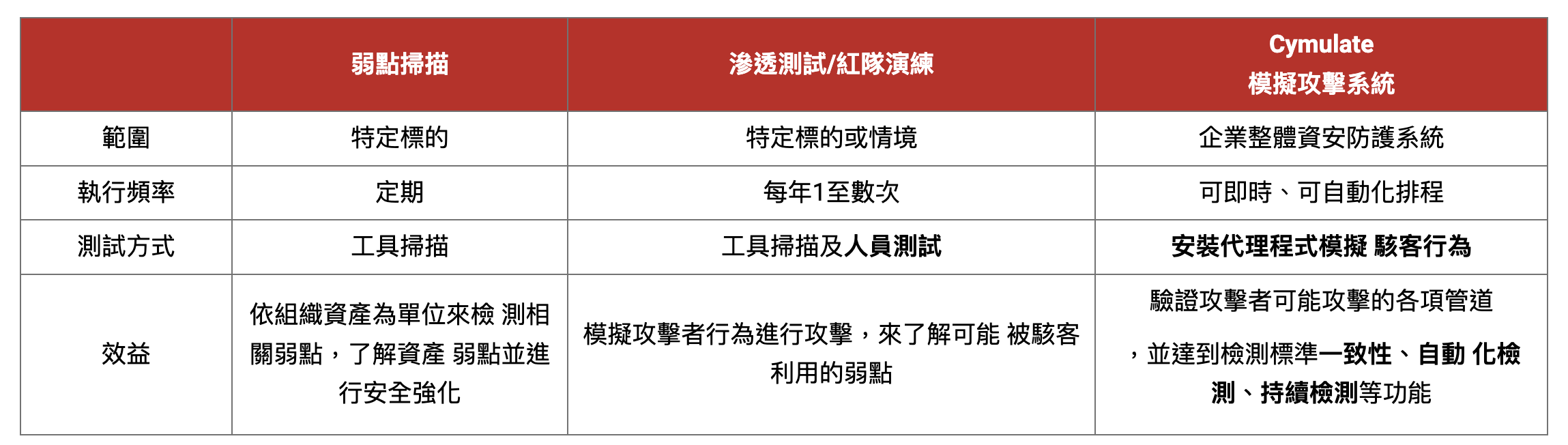

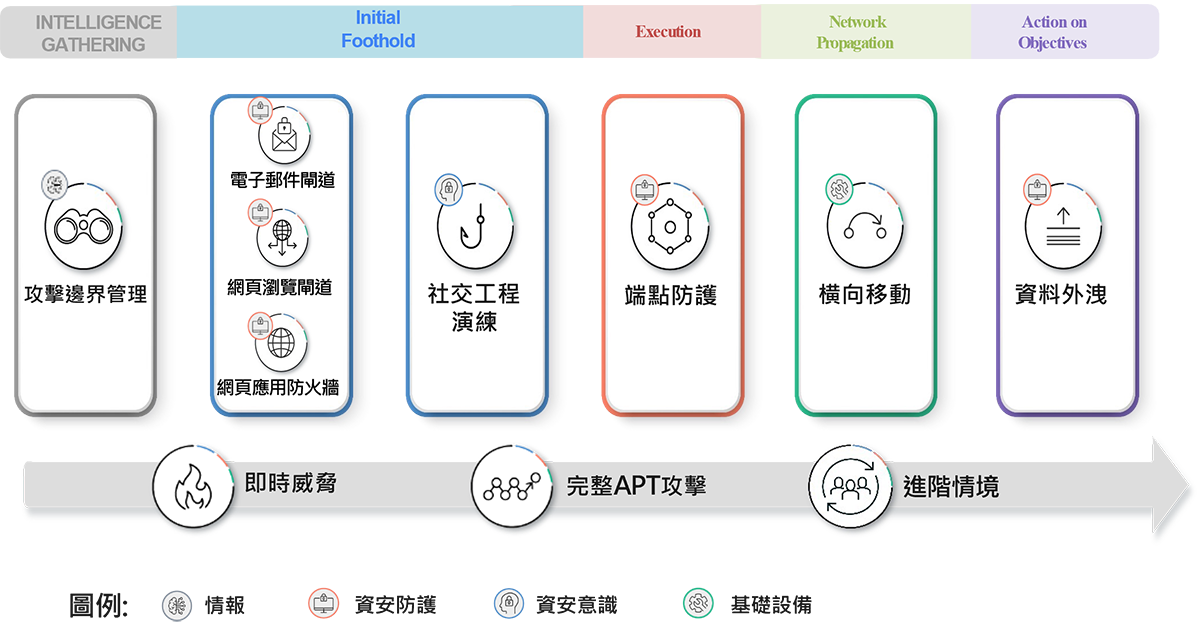

BAS (Breach and Attack Simulation)

什麼是BAS?

Breach and Attack Simulation

- Breach and Attack Simulation (BAS) 技術,透過安裝Agent的方式模擬駭客自動化進 行持續不斷且一致地完整攻擊週期 (包括內外部威脅、橫向移動和資料洩露)。

- BAS 具備自動化、持續性、一致性、確保過程安全及復原能力。

- BAS 解決方案消除了其他測試方法所固有的營運環境風險。

針對不斷增長的網路犯罪浪潮,Gartner建議測試的最佳方式是:

以往各個組織(及其資安長)大多使用弱點掃描和滲透測試來驗證其系統和資料受到保護 的程度。這類驗證結果用於風險評估,已成為各種法規(例如 GDPR)強制性條款的組成 部分。然而,即使有用,它們卻不能全面展現組織的安全狀況; 特別是在涉及更複雜的多 面向攻擊的時候。

企業資安防護驗證方法比較

Cymulate完整模擬APT攻擊資安驗證

外部情資威脅分析

以全面性的洞察力解碼威脅實現 360 度可視性的功能

外部威脅態勢管理(ETLM)

- 單一玻璃板上的六個支柱

- 客製化

- 預測性

- 情境化

外部攻擊面管理[EASM]

- 域漏洞

- 證書弱點

- DNS/SMTP/HTTP中的配置

- 發現開放端口

檢查 - IP/Domain信譽

即時數據洩露監控和曝光

- 電子郵件/識別/憑證洩漏

- 暗網監控

- 網路釣魚

- 勒索軟件

- 潛藏危險

- 資料庫暴露

- 財務洩密

數字風險發現和保護[DRDP]

- Domain/IT 資產模擬

- 執行/人員模擬

- 產品/解決方案侵權搜索

- 疑似社交處理程序的潛藏風險

發現第3方風險

- 監控第三方的數字風險、漏洞和暴露 以及對組織的相關影響

社會和公眾曝光

- 機密文件原始碼轉儲 PII/CII惡意洩密

CYFIRMA 獨特的外部威脅態勢管理模式

用於管理網絡威脅和風險的統一平台上的情報視圖

1

攻擊面發現識別組織的門和窗

業務成果:

即時連續監控以識別網路犯罪 分子可以存取的IT或漏洞系統。

了解攻擊面將使您能夠對每項 資產進行現實的成本效益分析, 並決定如何縮小攻擊面

2

漏洞情報

可供網路犯罪分子利用的“門” 和“窗”的鑰匙

業務成果:

漏洞映射到資產和相關的漏洞 利用,並根據嚴重程度進行排 名。

這使企業能夠優化資源以專注 於最重要和最緊迫的差距。

3

品牌情報

了解您的品牌何時受到攻擊

業務成果:

了解您的品牌的目標對象、原因和方 式,全面了解品牌侵權情況。

確保品牌不受企業間諜活動、內部威 脅或其他惡意不良行為者的玷污,從 而保護品牌並保持客戶忠誠度。

4

數據風險保護

明確數字檔案、數據洩露、違 規和假冒行為

業務成果:

揭示數據足跡以及假冒和數據 洩露的案例。 對您在暴露在外 被洩露的數據獲得近乎即時的 警報。

有了這些知識,您就可以彌補 差距並避免任何進一步的聲譽和經濟損失。

5

對情況的意識

通過了解新出現的威脅、緩解 措施和潛在的攻擊場景來控制 不斷變化的威脅形勢

業務成果:

快速查看您所在行業、您使用 的技術以及您所在的地理位置 中發生的網路攻擊、事件和違 規行為。

這些見解和影響可以指導重要 的業務決策,包括網路投資。

6

網路智能

預測性、客製化、多層次、情境化的情報剖析網絡攻擊活動,以回答網絡攻擊活動的組織、原因、內容、時間、方式

業務成果:

全面了解和洞察您的外部威脅形勢。

遠離敵人,接收預警以抵禦網路攻擊,避免可能威脅業務的中斷。

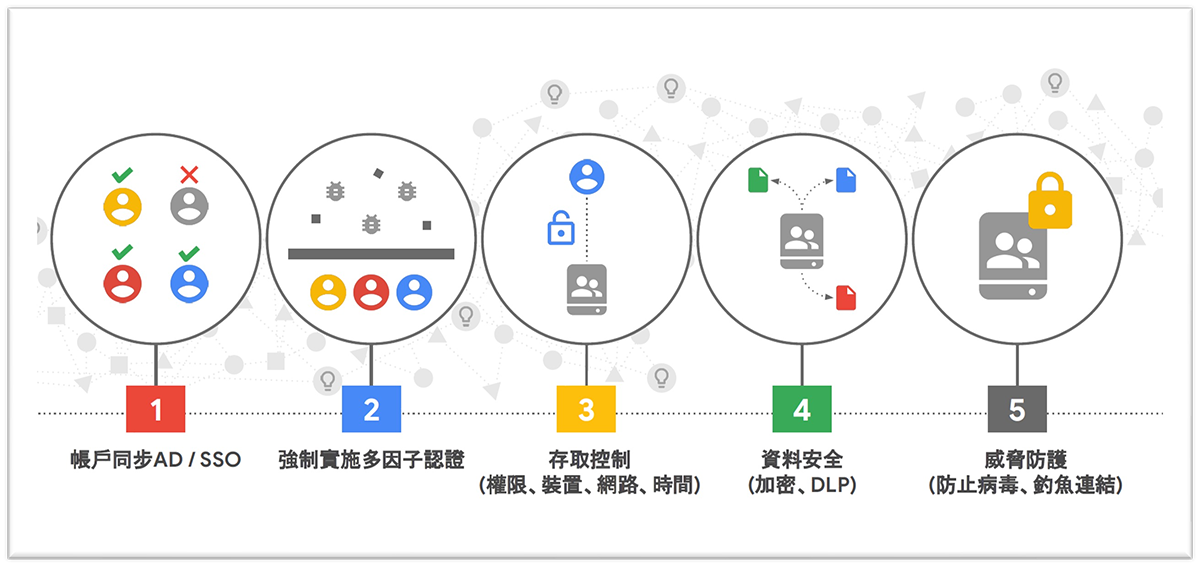

Zero Trust (Google Zero Trust)

零信任: 以身份取代網路做為安全邊界

傳統存取控管模式 – 以網路為邊界,疊加多項資安控制

IP 對了人就對了 (內網一片平原)、高維運成本 、架構難以擴展

Google Cloud 零信任解決方案

Cloud WAF

提供WAF保護,可阻擋DDoS攻擊

Imperva CDN 解決方案

產品優勢:

技術:

- 整體網站防禦能力高,對於各種攻擊手法能夠及時處理

- 全世界加速節最多,亞洲地區速度快

特色:

- CDN/DDoS/WAF All-in-One解決方案,提供真正高速高防網路服務

- WAF除了可以防CC攻擊外,亦可防駭客入侵及爬蟲騷擾

- DNS解析防禦

- 提供中國CDN加速

- 流量清洗服務 BGP 解決方案 (Clean Pipe)

- 提供免備案、品質佳的中國連線路由

後台:

- 業界領先CDN管理後臺,即時的流量報表計算,客製化防禦規則